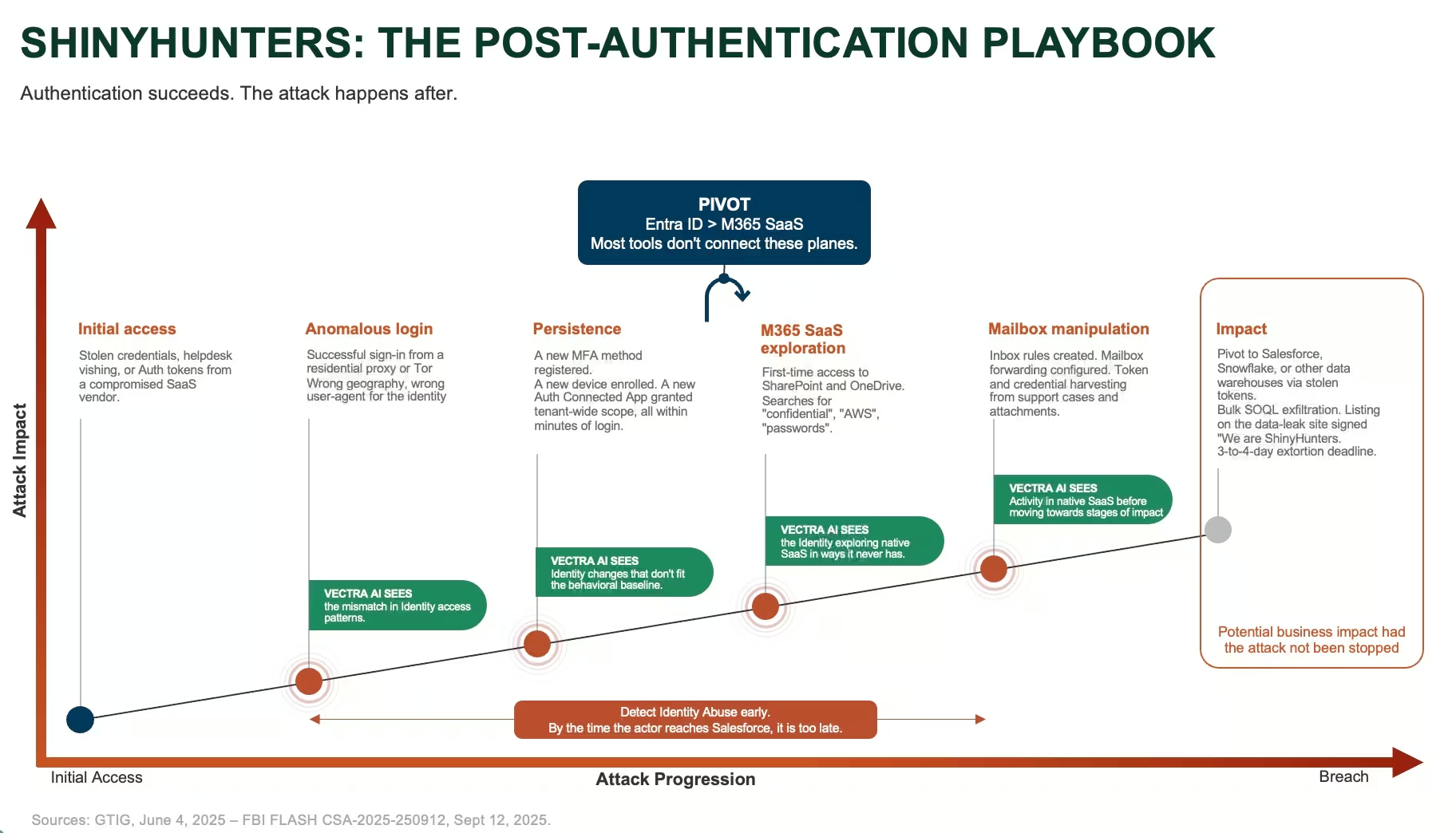

Базовые рекомендации по кибергигиене остаются необходимыми, однако современные атаки изначально спроектированы для обхода этих барьеров. Компания Vectra AI акцентирует внимание на том, что традиционные инструменты обнаружения не утратили своей эффективности — скорее, они остаются неполными, поскольку фокусируются исключительно на событиях до успешной аутентификации. Современные архитектуры, основанные на концепции Zero Trust, требуют постоянного контроля того, соответствуют ли текущие действия установленному профилю пользователя.

Специализированные решения Vectra AI позволяют выявлять активность киберзлоумышленников уже после успешного входа в систему, работая в слепой зоне, которую оставляют классические средства защиты. Кроссплатформенный анализ автоматически коррелирует данные между различными средами, превращая разрозненные разрешённые события в чёткую цепочку подозрительной активности. Это позволяет оперативно изолировать угрозу до начала эксфильтрации критически важных данных.

Резюмируя, следует отметить, что фокус на конкретных группировках или отдельных индикаторах является концептуальной ошибкой. Стратегическая ценность современной защиты заключается в изменении модели доверия: успешная аутентификация больше не гарантирует безопасность операций. Подлинной линией обороны становится способность выявлять поведенческие аномалии в реальном времени.

iIT Distribution является официальным дистрибьютором решений Vectra AI и обеспечивает партнёров и заказчиков экспертной поддержкой на всех этапах реализации проектов в области безопасности. Команда iITD помогает подбирать оптимальные инструменты для поведенческого анализа, разрабатывает архитектуру решений в соответствии с концепцией Zero Trust и проводит аудит устойчивости корпоративных SaaS-сред. Специалисты компании становятся надёжным продолжением команды партнёра, обеспечивая высококвалифицированное сопровождение от первичной оценки потребностей до полноценного внедрения систем противодействия киберугрозам.